从日志宝安全团队获悉,近期据日志宝分析数据统计,恶意DOS脚本攻击行为所占比例呈上升趋势,许多网站出现因被植入恶意DOS脚本,导致网站服务器被IDC封停的情况。

针对此类攻击行为,日志宝安全团队今日发布了《恶意DOS脚本日志分析报告》:

针对网站来说,前期症状主要表现在:

1.服务器资源占用比例较正常状态有明显增长

2.网站日志文件大小较正常日期明显增大

3.流量带宽消耗以及使用率较正常日期有大幅度增长,甚至超限(导致服务器流量耗尽或者带宽使用率过大被IDC关闭或限制服务器访问)

针对以上问题,通过使用日志宝对网站日志进行安全分析后发现,日志文件中存在大量类似以下访问请求:

199.36.74.138 - - [29/Jul/2012:00:48:00 +0800] “GET /include/diy.php?host=76.10.221.209&port=6005&time=60 HTTP/1.1” 200 1371

某IP以分钟为单位持续请求某脚本文件(本例中是diy.php),产生大量的访问请求,日志宝安全团队在与客户取得联系后得到该脚本的源代码如下:

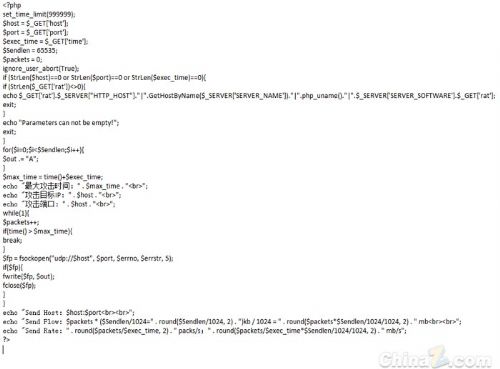

恶意DOS脚本 站长之家配图

该脚本使用了GET方式获取host,port和time三个参数,并且定义了发送的数据包大小为65535,最终构造的数据包为65535个“A”,然后通过调用fsockopen函数:fsockopen(“udp://$host”, $port, $errno, $errstr, 5);,采用UDP协议发送恶意数据包到目标网站的目标端口,以网站服务器为源头发起DOS攻击,消耗大量网站流量,占用网络带宽,最终导致网站无法正常访问。

经测试以上恶意脚本每分钟发送的恶意数据包平均能达到40W次以上,对网站正常服务的杀伤力很大。

我们随后对遭受恶意DOS脚本攻击的网站应用进行了统计,大部分网站使用的是dedecms以及phpcms作为网站应用。再次提醒各位站长请关注官方网站的安全更新,及时安装相应的安全补丁。

PHPCMS V9最新安全补丁:http://bbs.phpcms.cn/thread-621649-1-1.html

DEDECMS最新安全补丁:http://bbs.dedecms.com/484439.html

另据日志宝CEO董方(weibo.com/vindong)透露,此类攻击方式类似于前几年比较盛行的mass sql injection攻击。即通过一个已知web应用的安全漏洞(比如SQL注入),结合搜索引擎,就可以发现大批存在该漏洞的网站,从而实现全自动的攻击流程:

① 发现web应用漏洞

② 搜索引擎寻找漏洞网站群(使用该web应用的网站)

③ 结合爬虫批量攻击所有网站

④ 批量上传恶意文件

⑤ 批量发起DOS攻击

⑥ 黑客主控端监控并维护被入侵网站列表

黑客通过以上步骤能够轻松实现有目的、批量、智能化的大范围恶意攻击。

日志宝安全团队提出了针对恶意DOS脚本攻击的解决方案:

1.检查网站所有文件是否出现恶意fsockopen函数调用,或者以“udp://”为关键字grep检查网站所有文件,查看是否被植入恶意DOS脚本。

2.修改php.ini,设置disable_function:fsockopen,禁用fsockopen函数。

3.安装开源网站应用的最新安全补丁。

4.使用日志宝定期分析网站日志,能够有效的发现针对网站的恶意攻击行为。